O ecossistema de automação low-code acaba de receber um aviso importante. Uma falha crítica de segurança foi identificada no n8n, a popular plataforma de automação de workflows, colocando em risco milhares de servidores que utilizam a ferramenta para integrar APIs, bancos de dados e modelos de Inteligência Artificial.

A vulnerabilidade, catalogada como CVE-2025-68668, atingiu uma pontuação alarmante no índice CVSS, o que, na prática, significa que o risco é máximo e a exploração é relativamente simples.

Onde mora o perigo

O problema reside especificamente no Code Node configurado para Python. Até então, o n8n utilizava o ambiente Pyodide para tentar isolar a execução desse código em uma sandbox. No entanto, descobriu-se que esse isolamento é falho (CWE-693).

Um usuário autenticado, mesmo com permissões básicas de edição, pode inserir scripts maliciosos capazes de “saltar” para fora da caixa e executar comandos diretamente no servidor que hospeda o n8n.

Na prática, o impacto dessa vulnerabilidade vai muito além da execução de um comando isolado. Hoje, o n8n é o ‘cérebro’ de muitas operações de IA, concentrando chaves de API de alto custo e sensibilidade, como OpenAI, Anthropic e Google Gemini, além de credenciais de bancos de dados e sistemas de CRM.

Em minhas análises e experiências com a ferramenta, observo que a facilidade de criar workflows complexos muitas vezes mascara o risco: um invasor que ganha controle do servidor através dessa falha não apenas compromete a máquina física, mas herda todas as conexões autenticadas da empresa. Isso significa que ele poderia, em teoria, vazar bases de dados inteiras via LLMs ou utilizar seus créditos de IA para fins maliciosos, gerando um prejuízo financeiro e reputacional imensurável.

Quem está em risco?

Se você gerencia ou possui em sua empresa uma instância do n8n, a atenção deve ser redobrada se sua versão estiver entre a 1.0.0 e a 1.111.0.

O ataque não exige interação do usuário final… basta que um atacante com acesso à interface de edição crie um fluxo mal-intencionado. Uma vez que o comando é executado no host, o invasor pode:

- Instalar backdoors para acesso futuro.

- Ler e sequestrar arquivos sensíveis.

- Realizar movimentação lateral na rede interna da empresa.

A Solução Definitiva

Atualize para a versão 2.0.0! A grande mudança não foi apenas um “remendo”, mas uma substituição completa na arquitetura de execução de Python.

Agora, o sistema utiliza um modelo de task runner nativo, que isola o código de maneira muito mais robusta. Para quem utiliza Docker ou Kubernetes, a recomendação é clara: reconstrua seus containers com as imagens mais recentes imediatamente.

Não consigo atualizar agora, e agora?

Se a sua operação impede uma atualização imediata para a versão 2.0, existem medidas de contenção (workarounds) que podem mitigar o risco:

- Desativar o Code Node: Use a variável de ambiente NODES_EXCLUDE para remover o n8n-nodes-base.code.

- Desabilitar o Python: Defina N8N_PYTH (disponível desde a v1.104.0).

- Isolamento via Runner: Ative o novo modelo de runner nativo através das variáveis N8N_RUNNERS_ENABLED e N8N_NATIVE_PYTHON_RUNNER.

Para mais informações, acesse:

https://www.cisoadvisor.com.br/falha-no-n8n-permite-execucao-arbitraria-de-comandos

https://github.com/n8n-io/n8n/security/advisories/GHSA-62r4-hw23-cc8v

Em um cenário onde a automação e a IA são os pilares da produtividade, a segurança da infraestrutura que sustenta essas ferramentas não pode ser negligenciada. O caso do CVE-2025-68668 serve como um lembrete de que, mesmo em ferramentas open-source consagradas, o isolamento de código é um desafio constante.

Descomplicando a Cibersegurança

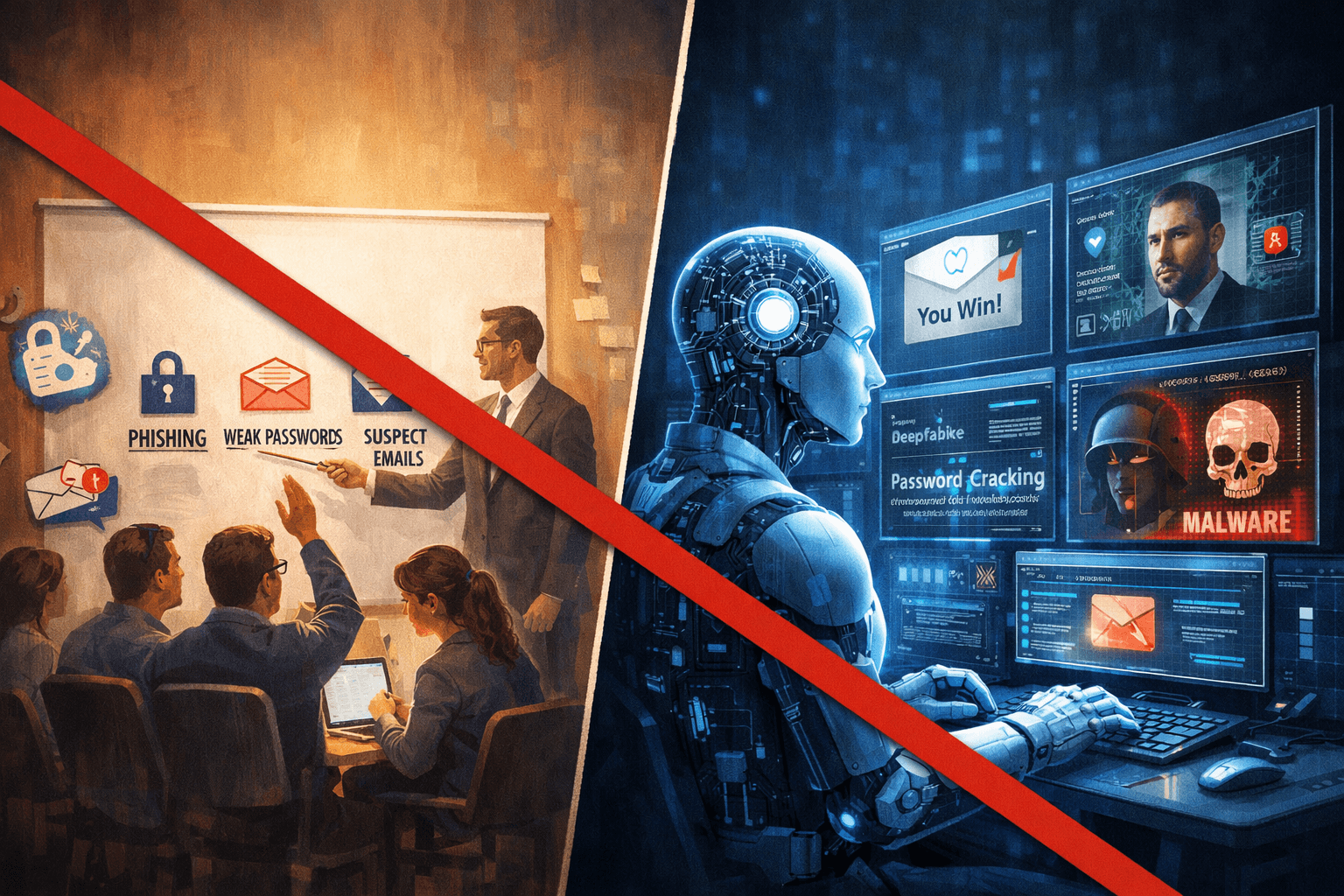

Quer saber mais sobre Cibersegurança de uma forma simples e direta, construindo uma base de conhecimento que suporte os desafios da IA?

Conheça meu livro: “Descomplicando a Cibersegurança” e tenha acesso a um conteúdo essencial para gestores e profissionais que precisam de clareza para navegar no cenário de riscos digitais.